Was ist eine Log-Datei?

Definition der Log-Datei

Log-Dateien sind Datendateien (in der Regel textbasiert), die von Geräten, Netzwerken, Anwendungen und Betriebssystemen erzeugt werden und aufgezeichnete Informationen über ihre Aktivitäten, Abläufe und Nutzungsmuster enthalten. Sie dienen als primäre historische Aufzeichnung aller Vorgänge innerhalb einer Umgebung und liefern wichtige Daten zu Ereignissen, Prozessen, Sicherheit, Leistungsmetriken und Benutzeraktivitäten.

Log-Dateien enthalten in der Regel beschreibende Kontextdaten wie Zeitstempel, die Aufschluss über den genauen Zeitpunkt der Vorgänge in einem System geben. Die leicht zugänglichen und allgegenwärtigen Log-Daten sind entscheidend für die Behebung von Systemproblemen, die Lösung von Sicherheitsvorfällen und den Einblick in das Benutzerverhalten. Je nach Software oder Betriebssystem können Log-Dateien in strukturierten, halbstrukturierten und unstrukturierten Formaten erscheinen.

Was ist also Log-Verwaltung?

Bei der Log-Verwaltung handelt es sich um einen kontinuierlichen Prozess der Erfassung, Speicherung und Verarbeitung von Log-Daten für zukünftige Analysen. Die effektive Log-Verwaltung ist der erste Schritt, um aus Log-Daten umsetzbare Einblicke zu gewinnen, die eine optimierte Fehlerbehebung und eine bessere Systemleistung ermöglichen. Dadurch ergeben sich umfassendere forensische Analysen und eine effizientere Ressourcenverwaltung.

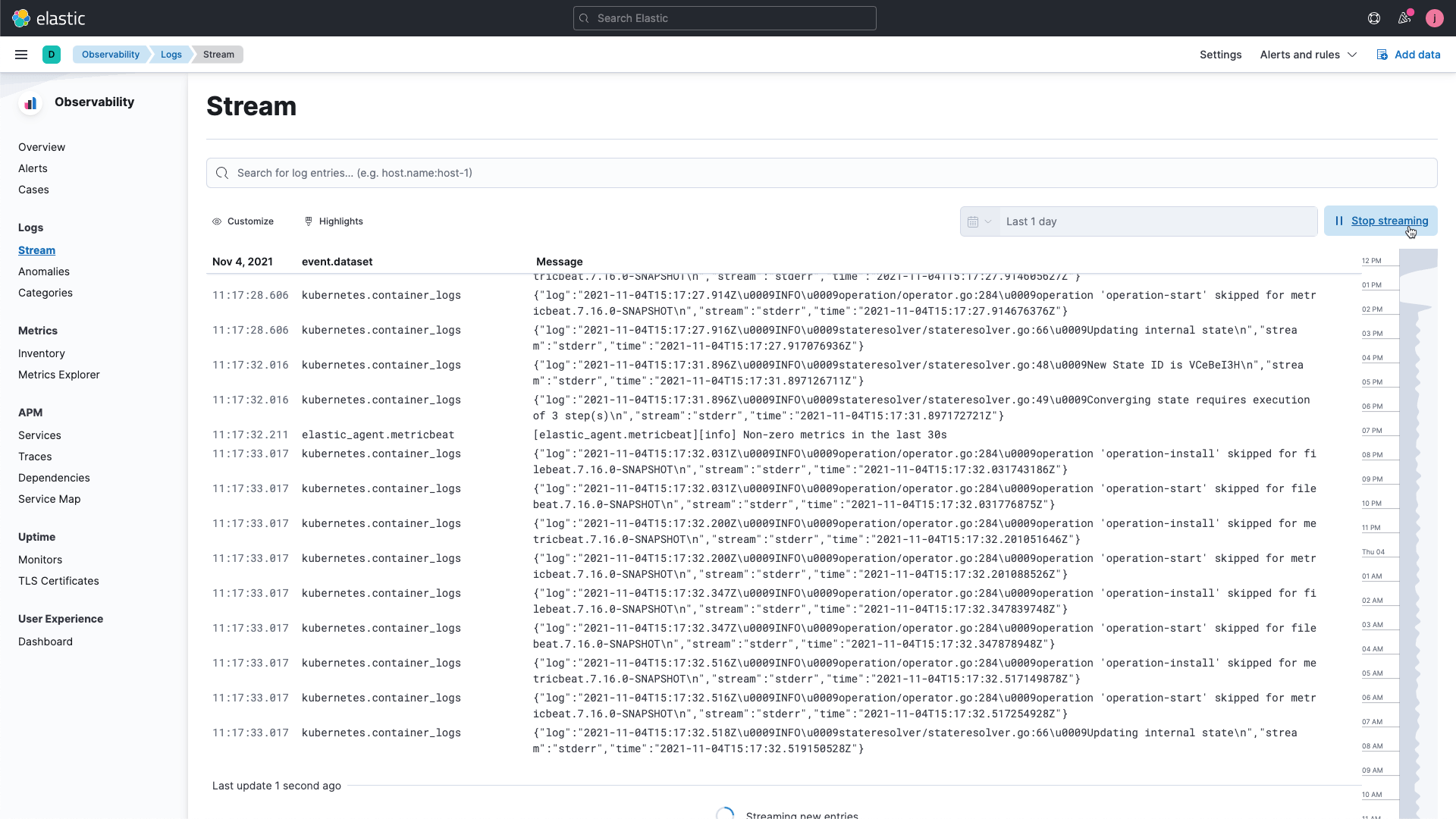

Ein zentralisierter Ansatz zur Log-Verwaltung basiert auf Tools, die Daten aus Betriebssystemen und anderen Quellen in eine einzige, einheitliche Platform integrieren. Mit der Log-Verwaltung können Unternehmen ihre Log-Daten sortieren und speichern. Von dort aus können IT-, DevOps- und SecOps-Teams Log-Monitoring nutzen, um Aktivitäten zu verfolgen, während die Log-Analyse dazu beiträgt, potenzielle Bedrohungen proaktiv zu entdecken.

In der Praxis bietet die Log-Verwaltung einen zentralisierten Zugriff auf die Log-Daten in einem sortierbaren und durchsuchbaren Framework. Zusammen mit Metriken, Traces und Profiling ist die Log-Verwaltung ein grundlegendes Signal sowohl für Beobachtbarkeit als auch für Sicherheitsteams.

Arten von Log-Dateien

Es gibt eine Log-Datei für jedes digitale Ereignis der Welt. Dazu gehören je nach Art der Log-Quelle unter anderem Ereignisprotokolle, Anwendungsprotokolle, Serverprotokolle, Berechtigungsprotokolle, Zugriffsprotokolle, Änderungsprotokolle, Verfügbarkeitsprotokolle, Ressourcenprotokolle, Bedrohungsprotokolle, Audit-Protokolle und Leistungsprotokolle.

Log-Dateien werden auf jeder Ebene der IT-Infrastruktur erzeugt, in Netzwerken, Webdiensten und Servern, Betriebssystemen und Anwendungen, Datenbanken und Firewalls sowie Containern und Endpoints. Nahezu jede Komponente eines Systems oder Netzwerks generiert eine andere Art von Daten. Anschließend werden diese Informationen in einem Log aufgezeichnet und gesammelt. In der Regel gibt es verschiedene Logging-Ebenen, sodass ausführlichere, datenreiche Logs für bestimmte Fehlerbehebungsfälle erstellt werden können.

Hier sind einige der gängigsten Arten von Log-Dateien:

Systemlogs

Systemlogs oder Syslogs zeichnen Ereignisse innerhalb eines Betriebssystems auf. Diese Aktivitäten können alles umfassen, von Systemänderungen und Startmeldungen bis hin zu unerwarteten Beendigungen, Fehlern und Warnungen. Nahezu jedes Betriebssystem generiert Systemlogs, darunter Windows, macOS und Linux.

Webserver-Logs

Webserver-Logs zeichnen Verkehrsmuster und Fehler auf. Sie können zur Diagnose technischer Probleme verwendet werden, wenn bestimmte Abschnitte nicht richtig indiziert oder häufig besucht werden. Sie dienen der Suchmaschinenoptimierung (SEO), indem sie aufzeichnen, wie oft eine Seite besucht wird, wie schnell neue Seiten wahrscheinlich indexiert werden oder wann sich Änderungen an der On-Page-Optimierung in den SERPs widerspiegeln.

Anwendungs-Logs

Anwendungs-Logs zeichnen Ereignisse, Fehler und Vorgänge auf, die während der Laufzeit von Softwareanwendungen auftreten. Sie werden von Entwicklern, Betriebsteams und Sicherheitsanalysten zur Überwachung des Anwendungsstatus, Fehlerbehebung und Verfolgung von Benutzeraktivitäten verwendet. Anwendungs-Logs enthalten wichtige Informationen über das Anwendungsverhalten, einschließlich Fehlermeldungen, Stack Traces, Leistungsmetriken, Benutzeraktionen und Systemzustände, die einen zuverlässigen und sicheren Softwarebetrieb gewährleisten.

Sicherheits-Logs

Sicherheits-Logs verfolgen und protokollieren sicherheitsrelevante Ereignisse bei ihrem Auftreten, z. B. erfolgreiche und erfolglose Anmeldeversuche, Änderungen von Passwörtern und Zugriffskontrollen, Dateilöschungen und Warnungen vor Angriffen. Sicherheits-Logs sind häufig nach Ereignistyp konfigurierbar, so dass Administratoren die Ereignisse, die sie verfolgen und für die Sicherheit kennzeichnen müssen, im Voraus festlegen können.

Netzwerk-Logs

zeichnen Daten von Ereignissen auf, die in einem Netzwerk oder auf einem Gerät stattfinden, einschließlich Netzwerkverkehr, Anwendungsereignisse und Benutzeraktivitäten. Durch das Monitoring von Netzwerk-Logs können Netzwerk- und Geräteprobleme aufgedeckt werden, bevor sie zu Ausfallzeiten führen. Darüber hinaus bietet es einen Einblick in den allgemeinen Zustand und die Leistung des Netzwerks.

Fehler-Logs

Fehler-Logs erfassen Fehler, Warnungen, unbehandelte Fehlermeldungen und benutzerdefinierte Fehlermeldungen. Software, Systeme und Anwendungen verfügen alle über Fehlerprotokolle, die oft Informationen über den Schweregrad des Fehlers sowie den relevanten Kontext zur Fehlerbehebung und -diagnose enthalten.

Log-Dateien finden

Der Speicherort einer bestimmten Log-Datei oder eines Log-Typs wird je nach Betriebssystem, Anwendung, Server oder Dienst, die/der sie erzeugt, bestimmt.

- Unter Linux befinden sich die meisten Protokolldateien im Verzeichnis „/var/log“.

- In Windows können Sie über die Event Viewer-Anwendung auf Logs zugreifen.

- In macOS können Sie die Console-App verwenden.

- In Anwendungen können Sie in den Einstellungen häufig den Speicherort der Log-Dateien angeben.

- Informationen zu den Pfaden der Log-Dateien finden Sie in der anwendungsspezifischen Dokumentation.

- Verwenden Sie Befehlszeilentools wie grep, um in den Log-Dateien zu suchen.

- Verwenden Sie spezielle Tools für die Log-Verwaltung, um die Logs von mehreren Anwendungen zu zentralisieren und zu analysieren.

Mit Log-Dateien arbeiten

Lesen, Analysieren und Interpretieren von Logs

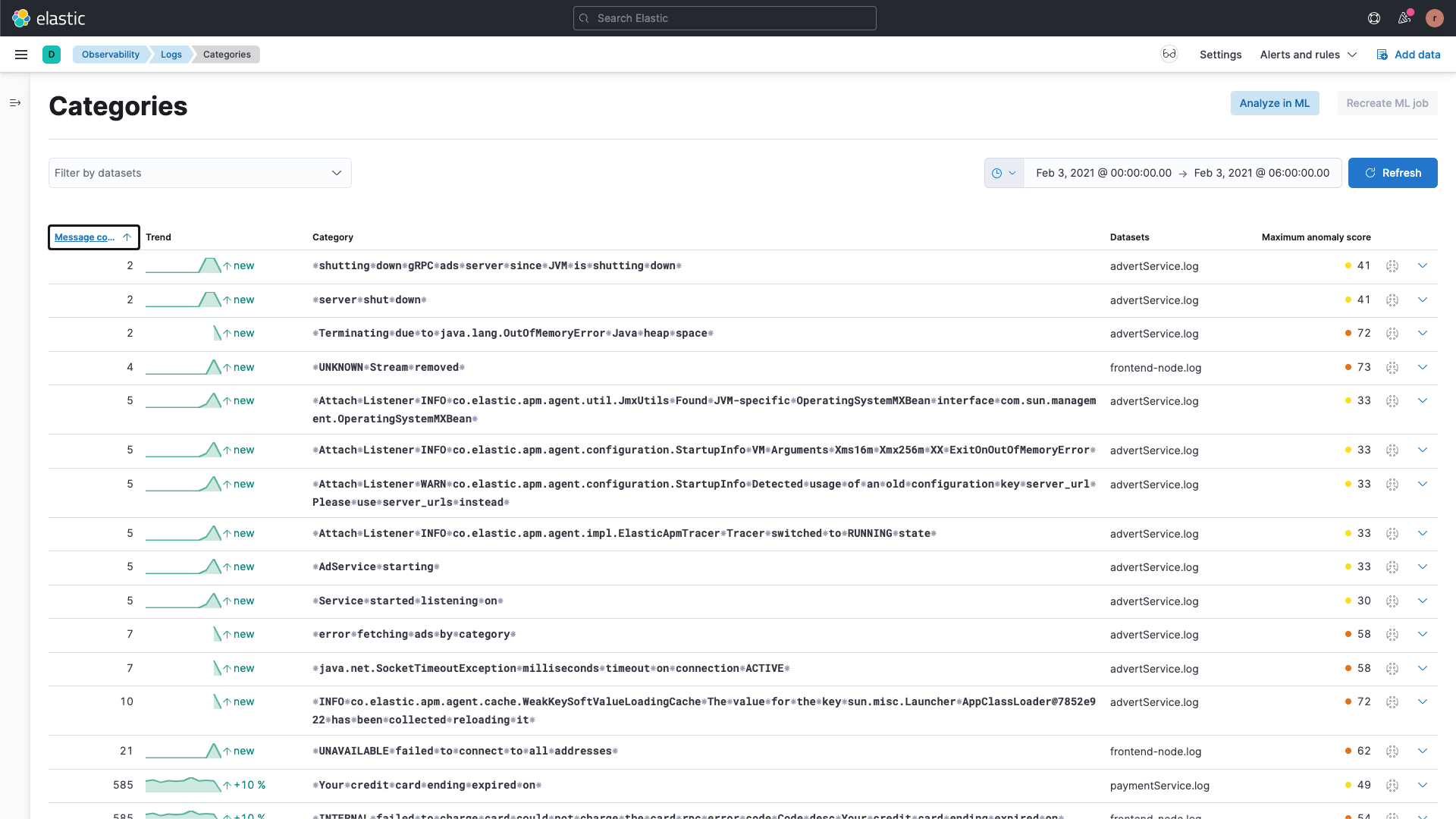

Die meisten .log- Dateien sind mit .txt-Dateien vergleichbar, die jeder Mensch einfach öffnen und lesen kann. Im großen Maßstab ist die manuelle Bearbeitung von Terabytes an Log-Daten jedoch bestenfalls unrealistisch. Im Allgemeinen werden Log-Analysetechniken wie Korrelation, Mustererkennung und Systemleistungsanalyse zur Erkennung von Anomalien und Ermittlung von Grundursachen in Ihren Log-Daten eingesetzt.

Auf operativer Ebene verlassen sich SREs, IT-Teams, DevOps-Ingenieure und IT-Architekten auf Log-Analyse-Tools zur schnellen Lösung von Anwendungs- und Systemproblemen und zur Vermeidung zukünftiger Probleme. Visualisierungstools und Reporting-Dashboards können auch zur Aggregation von Daten für nicht-technische Benutzer beitragen, so dass Trends und Anomalien leichter erkennbar sind.

Verwaltung und Speicherung von Log-Dateien

Viele Analysetools haben Probleme mit der enormen Menge und Vielfalt der Logging-Daten in den exponentiell wachsenden Systemen von heute. Eine zentralisierte Log-Verwaltung und -Speicherung bildet die Grundlage für eine effektive Log-Analysestrategie.

Wenn die Log-Daten aus all Ihren Quellen an einem Ort gespeichert werden, ist ihre Verwaltung und Analyse einfacher. Da in Logs so viele Daten aus verteilten, oft isolierten Systemen gespeichert werden – alle mit unterschiedlichen Namenskonventionen, Formaten und Schemata – hilft die Log-Kategorisierung bei der Standardisierung der Daten für eine effiziente Analyse.

Log-Daten müssen für Teams bei Bedarf leicht abrufbar sein. Einzelpersonen können Klartextsuchen wie den Befehl „grep“ verwenden – ein Zeilen-Tool, mit dem die Größe von Log-Dateien reduziert werden kann, um nach Datum oder IP-Adresse und mehr zu filtern. Häufig benötigen Unternehmen jedoch eine kostengünstige, sichere Speicherlösung, die hohe Verfügbarkeit, Datenintegrität und Skalierbarkeit gewährleistet.

Je nach den Anforderungen Ihres Unternehmens kann die Speicherung On-Prem, in der Cloud, verteilt oder hybrid erfolgen. Die Qualität Ihrer Indizierungs- und Komprimierungsverfahren wird sich immer direkt auf die Geschwindigkeit des Zugriffs auf Ihre Log-Daten und die Kosten auswirken. Die sichere Aufbewahrung von Logs ist auch ein wesentlicher Bestandteil der Einhaltung von Vorschriften.

Gängige Log-Formate

Auf der allgemeinsten Ebene gibt es Log-Dateien in strukturierten, halbstrukturierten oder unstrukturierten Formaten. Das spezifische Format eines Logs bestimmt, wie der Inhalt dieser Log-Datei interpretiert werden soll. Log-Formate können auch die in einer Log-Datei enthaltenen Felder und Datentypen bestimmen. In den zunehmend komplexen Infrastrukturen von heute können die Log-Formate stark variieren. Zu den häufig verwendeten Log-Formaten gehören:

- Windows-Ereignis-Logs enthalten Daten von Ereignissen, die im Windows-Betriebssystem auftreten, einschließlich Sicherheits-, System-, Anwendungs- und DNS-Ereignisse. Sie werden häufig von Administratoren zur Fehlerbehebung bei Anwendungs- und Systemfehlern, Verfolgung von Ereignissen wie Benutzeranmeldungen und Untersuchung von Sicherheitsvorfällen verwendet.

- JSON, oder JavaScript Object Notation-Logs, sind halbstrukturierte Logs, die mehrere Schlüssel-Wert-Paare enthalten. JSON-Logs ermöglichen die Einbettung von Daten in verschiedene Ebenen und bieten außerdem die Möglichkeit zur Pflege von Datentypen wie String, Boolean, Zahl, Array und Objekt.

- CEF, oder Common Event Format, ist ein standardisiertes textbasiertes Format, das von sicherheitsrelevanten Geräten und Anwendungen zur einfacheren Erfassung, Aggregation und Integration verschiedener Log-Daten in Log-Verwaltungssysteme und SIEM verwendet wird.

- CLF, oder NCSA Common Log Format, gehört zu den ältesten standardisierten Protokollformaten, die von Webservern verwendet werden. Da das textbasierte Log-Format fest vorgegeben ist, können keine Felder angepasst werden.

- Das W3C Extended Log File Format wird von Windows IIS-Servern verwendet. Das höchst anpassbare Format ermöglicht Ihnen die Konfiguration der einzubeziehenden Felder, was zur Minimierung der Dateigröße beitragen kann.

- ELF, oder Extended Log Format, wird von Webanwendungen verwendet und enthält Daten, die einer einzelnen HTTP-Transaktion entsprechen. Sie enthalten mehr Informationen und Feldflexibilität als ähnliche CLF-Dateien.

Syslog ist das Standardprotokollformat für Unix- und Linux-Systeme. Das Format wird weitgehend unterstützt und kann netzwerkübergreifend zentral erfasst werden. Es folgt einem strukturierten Format mit Facility-Codes, Schweregraden und Zeitstempeln. Syslog kann für Systemlogging, Sicherheitsaudit und allgemeine Nachrichtenübermittlung zwischen Systemkomponenten verwendet werden.

OpenTelemetry (OTel) strebt einen Weg zur Standardisierung von Log-Dateien und Log-Formaten für eine bessere Korrelation zwischen Logs und Traces an. Auf diese Weise würden die Logs in verteilten und heterogenen Systemen erheblich an Wert gewinnen und eine bessere Beobachtbarkeit ermöglichen.

Das Log-Datenmodell von OpenTelemetry unterstützt vorhandene Legacy-Logging-Bibliotheken, Lösungen für die Log-Erfassung und -Verarbeitung und versucht, eine gemeinsame Basis für die Logs zu schaffen, einschließlich der Daten, die von einem Logging-System aufgezeichnet und interpretiert werden müssen. Von allen neu entwickelten Logging-Systemen wird die Ausgabe von Logs nach dem Log-Datenmodell von OpenTelemetry erwartet.

Häufige Logs-Anwendungsfälle

Von der Anwendungs- und Leistungsüberwachung in Echtzeit über Compliance bis hin zu Benutzerverhalten, Ursachenanalyse und SIEM ermöglicht die Log-Analyse von Elastic Unternehmen die optimale Nutzung ihrer Log-Daten für maximale Ergebnisse und zahlreiche Anwendungsfälle.

Unabhängig davon, ob Sie Log-Analysen für die Beobachtbarkeit oder die Sicherheit verwenden, können Machine-Learning-Funktionen Ihnen bei der Beseitigung des Rauschens in Ihrer Beobachtungsumgebung helfen. LLMs und KI-Assistenten bieten eine Fülle diagnostischer und fachspezifischer Erfahrungen, um Teams zum Erfolg zu verhelfen. Mithilfe der Log-Analyse erhalten Sie außerdem Einblick in die Dienste und Anwendungen von Drittanbietern und können einen proaktiveren Ansatz für die Anwendungsverwaltung verfolgen, indem Sie SLOs mit Logging verwenden.

Log-Verwaltung für Unternehmen

Angesichts der täglichen Datenflut helfen Plattformen für die Log-Verwaltung Unternehmen bei der Verwaltung und Verarbeitung der riesigen Mengen an Log-Daten, die in verschiedenen Unternehmen und Systemen anfallen. Eine effektive Log-Verwaltung ist unerlässlich, um den Zustand, die Sicherheit und die Leistung von IT-Systemen aufrechtzuerhalten, die Einhaltung von Vorschriften zu gewährleisten, Probleme zu diagnostizieren und zu beheben, Engpässe zu reduzieren und Ressourcen zu optimieren.

Komplexe, dynamische, verteilte Cloud-Systeme und groß angelegte Cloud-Anwendungen sind oft schwer zu beobachten. Eine umfassende Log-Verwaltung im Unternehmen erhöht die Verfügbarkeit und Durchsuchbarkeit von Logs, sodass DevOps-, SecOps- und IT-Teams ihre Arbeit effizienter erledigen können.

Log-Analyse mit Elastic

Elastic Observability ist aus gutem Grund eines der am häufigsten eingesetzten Tools zur Log-Analyse und -Verwaltung. Als führender Anbieter im Bereich Log-Monitoring bietet Elastic ein skalierbares, zentralisiertes Log-Monitoring für die Hybrid-Cloud. Es basiert auf Elasticsearch und bietet eine leistungsstarke und flexible Log-Verwaltung und Suchfunktion. Ob On-Prem oder in der Elastic Cloud: Elastic kann problemlos skaliert werden, um Petabytes an Log-Daten Ihres Unternehmens für Fehlerbehebung, Einblicke, Beobachtbarkeit oder Sicherheitsinitiativen zu verarbeiten.

Bei Unternehmenslösungen für die Log-Verwaltung reduziert der LogsDB-Indexmodus den Speicherplatzbedarf für Log-Daten um bis zu 65 % und ermöglicht Teams eine höhere Transparenz ohne Überschreitung ihres Budgets.